Se sei un imprenditore, è importante comprendere tutte le misure di sicurezza disponibili per proteggere i tuoi dati e altre informazioni sensibili. Una di queste misure è la whitelist IP, che è un modo per consentire solo a determinati indirizzi IP di accedere alla tua rete. Capire cos'è la whitelist IP e come funziona può aiutarti a proteggere la tua azienda.

Sommario

Che cos'è la whitelist IP?

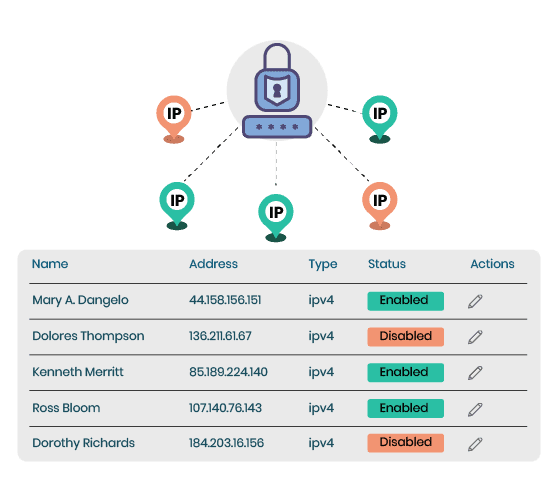

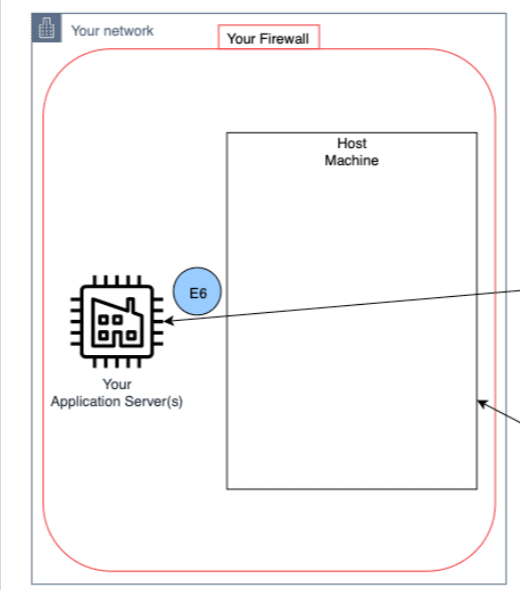

La whitelist IP è una misura di sicurezza che consente solo a determinati computer o reti di accedere a un server o un'applicazione specifica. Ciò significa che se un utente non autorizzato tenta di accedere al tuo server da un indirizzo IP non approvato, gli verrà negato l'accesso.

Ciò aiuta a prevenire attacchi dannosi da fonti esterne e garantisce che solo le persone di cui ti fidi possano accedere.

La whitelist IP è un modo efficace per proteggersi da soggetti malintenzionati perché impedisce loro di accedere ai tuoi dati senza avere le credenziali adeguate.

Inoltre, può aiutare a prevenire gli attacchi di negazione del servizio, ovvero quando un attore malintenzionato tenta di sopraffare un sistema inondandolo di richieste. Limitando quale Gli indirizzi IP sono consentiti, è possibile ridurre il numero di richieste in arrivo e quindi rendere più difficile per gli autori malintenzionati causare interruzioni.

Perché utilizzare la whitelist IP?

Il vantaggio più grande derivante dall’utilizzo di una whitelist IP è una maggiore sicurezza. Limitando l'accesso solo a specifici dispositivi e reti attendibili, puoi ridurre notevolmente il rischio che utenti non autorizzati accedano alle tue risorse.

Inoltre, poiché tutti gli altri dispositivi vengono bloccati automaticamente senza alcun input da parte tua, si elimina il rischio di errore umano durante il mantenimento dei protocolli di sicurezza.

Elimina inoltre la necessità di metodi di autenticazione manuale più dispendiosi in termini di tempo come autenticazione a due fattori (2FA).

È inoltre importante notare che esistono alcune limitazioni quando si utilizza una whitelist IP: ad esempio, se l'indirizzo di un dispositivo nell'elenco viene modificato (ad esempio, a causa di un ripristino DHCP), non sarà in grado di accedere all'indirizzo protetto risorsa finché il suo nuovo indirizzo non viene aggiunto nuovamente all'elenco. Pertanto, dovrai assicurarti che qualsiasi dispositivo nell'elenco consentito abbia un indirizzo statico, se possibile, in modo che non venga bloccato accidentalmente a causa di una modifica imprevista dell'indirizzo.

Come funziona la whitelist IP?

L'idea di base alla base della whitelist IP è che è possibile creare un elenco di indirizzi IP approvati (o intervalli di indirizzi) a cui sarà consentito l'accesso a una determinata rete o sito Web. Qualsiasi altro tentativo di accesso alla rete verrà impedito di raggiungere la destinazione.

Ciò garantisce che solo i dispositivi e gli utenti attendibili possano accedere e mantiene gli attori malintenzionati fuori dal sistema.

Un altro modo in cui è possibile utilizzare questo processo è per scopi di autenticazione della posta elettronica. I provider di posta elettronica come Gmail e Yahoo utilizzano le whitelist come parte dei loro filtri antispam.

Quando le e-mail vengono inviate da una fonte sconosciuta, vengono confrontate con la whitelist del provider prima che possano raggiungere il destinatario previsto. Ciò consente alle e-mail legittime di passare mentre impedisce alle e-mail di spam di raggiungere la tua casella di posta.

Il processo funziona controllando ciascuna connessione in entrata rispetto all'elenco degli indirizzi IP approvati prima di consentirne il passaggio. Se la connessione proviene da un indirizzo non presente nell'elenco, verrà bloccata automaticamente.

Ciò rende più semplice per i siti Web proteggersi da potenziali attacchi consentendo comunque agli utenti legittimi di accedere senza troppi problemi.

Limitazioni nell'utilizzo di una whitelist IP

Una delle principali limitazioni dell'utilizzo di una whitelist IP è che potrebbe limitare la tua capacità di sfruttare determinate funzionalità offerte da servizi di terze parti come strumenti di analisi o piattaforme di marketing.

Poiché questi servizi spesso richiedono l'accesso a dati da più fonti, potrebbero non essere in grado di connettersi al tuo sito web se tali fonti sono bloccate dal firewall perché si trovano dalla parte sbagliata della whitelist IP.

Inoltre, poiché la maggior parte delle aziende si affida a fornitori esterni come appaltatori e venditori che potrebbero aver bisogno di un accesso temporaneo per determinate attività, l’utilizzo di una whitelist eccessivamente restrittiva potrebbe rendere la gestione di tutti questi diversi tipi di utenti difficile e dispendiosa in termini di tempo.

Conclusione

In sintesi, la whitelist degli IP è un importante strumento di sicurezza che può aiutarti a proteggere i tuoi dati e i tuoi sistemi da soggetti malintenzionati, aiutandoti al tempo stesso a rimanere conforme alle normative del settore come GDPR e HIPAA.

Creando un elenco di indirizzi IP "sicuri" autorizzati che hanno il permesso di accedere al tuo sistema o sito web, puoi garantire che solo le persone fidate abbiano accesso mantenendo fuori chiunque non dovrebbe essere lì. Se stai cercando un modo efficace per migliorare la sicurezza del tuo ambiente di rete, prendi in considerazione l'implementazione di una whitelist IP oggi stesso.